- Как защитить данные проекта: наш опыт борьбы за безопасность информации

- Основные угрозы для данных проекта

- Разработка безопасной архитектуры проекта

- Выбор технологий и инструментов

- Аутентификация и авторизация

- Шифрование данных

- Обучение персонала

- Регулярные тренинги по безопасности

- Тестирование на фишинговые атаки

- Разработка политик безопасности

- Резервное копирование и восстановление данных

- Автоматизация процесса резервного копирования

- Тестирование восстановления данных

- Использование облачных решений для резервного копирования

- Мониторинг и анализ безопасности

- Системы обнаружения вторжений

- Анализ журналов событий

- Проведение аудитов безопасности

- Практические советы по защите данных проекта

Как защитить данные проекта: наш опыт борьбы за безопасность информации

В современном мире, где информация является одним из самых ценных активов, защита данных проекта становится не просто желательной мерой, а жизненно необходимой․ Мы, как команда, не раз сталкивались с ситуациями, когда уязвимости в системе безопасности могли привести к катастрофическим последствиям․ Поэтому мы решили поделиться нашим опытом и рассказать о шагах, которые мы предпринимаем для обеспечения надежной защиты информации;

В этой статье мы расскажем о различных аспектах защиты данных, начиная от разработки безопасной архитектуры и заканчивая обучением персонала․ Мы рассмотрим конкретные примеры из нашей практики, поделимся полезными инструментами и дадим практические советы, которые помогут вам защитить ваши проекты от угроз․

Основные угрозы для данных проекта

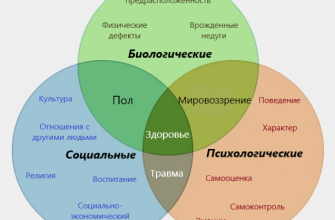

Прежде чем говорить о защите данных, необходимо понимать, какие угрозы существуют․ Мы выделили несколько основных категорий, с которыми сталкивались на практике:

- Внешние атаки: Хакеры, вирусы, трояны, фишинговые атаки – все это может привести к утечке данных или нарушению работы системы․

- Внутренние угрозы: Недобросовестные сотрудники, случайные ошибки персонала, недостаточная осведомленность о правилах безопасности․

- Технические сбои: Отказы оборудования, программные ошибки, уязвимости в программном обеспечении․

- Стихийные бедствия: Пожары, наводнения, землетрясения – все это может привести к физической утрате данных․

Понимание этих угроз – первый шаг к разработке эффективной стратегии защиты данных․ Мы постоянно анализируем новые типы атак и адаптируем наши системы безопасности․

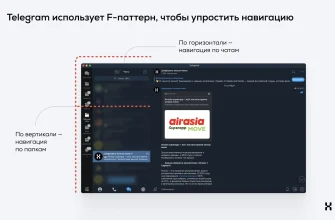

Разработка безопасной архитектуры проекта

Безопасность должна быть заложена в основу проекта с самого начала․ Мы придерживаемся принципа «security by design», который предполагает учет требований безопасности на всех этапах разработки․

Выбор технологий и инструментов

Мы тщательно выбираем технологии и инструменты, учитывая их безопасность․ Например, при выборе базы данных мы обращаем внимание на наличие механизмов шифрования, аудита и контроля доступа․ Мы также используем инструменты статического анализа кода для выявления потенциальных уязвимостей․

Аутентификация и авторизация

Мы используем многофакторную аутентификацию для защиты учетных записей пользователей․ Это значительно снижает риск несанкционированного доступа к данным․ Также мы реализуем строгий контроль доступа, чтобы каждый пользователь имел доступ только к тем данным, которые ему необходимы для выполнения своих обязанностей․

Шифрование данных

Мы используем шифрование для защиты данных как при передаче, так и при хранении․ Для передачи данных мы используем протоколы HTTPS и VPN․ Для хранения данных мы используем шифрование дисков и баз данных․

Обучение персонала

Даже самая надежная система безопасности может быть скомпрометирована из-за человеческого фактора․ Поэтому мы уделяем большое внимание обучению персонала․

Регулярные тренинги по безопасности

Мы проводим регулярные тренинги по безопасности для всех сотрудников․ На этих тренингах мы рассказываем о последних угрозах, правилах безопасности и методах защиты от атак․

Тестирование на фишинговые атаки

Мы регулярно проводим тестирование сотрудников на фишинговые атаки․ Это помогает нам выявить тех, кто нуждается в дополнительном обучении, и повысить общий уровень осведомленности о безопасности․

Разработка политик безопасности

Мы разработали четкие политики безопасности, которые регламентируют все аспекты работы с данными․ Эти политики охватывают такие вопросы, как использование паролей, доступ к данным, резервное копирование и восстановление․

«Безопасность – это не продукт, а процесс․»

Брюс Шнайер

Резервное копирование и восстановление данных

Резервное копирование и восстановление данных – это важная часть стратегии защиты данных․ Мы регулярно создаем резервные копии всех важных данных и храним их в безопасном месте․

Автоматизация процесса резервного копирования

Мы автоматизировали процесс резервного копирования, чтобы минимизировать риск человеческой ошибки․ Резервные копии создаются автоматически по расписанию и хранятся в нескольких местах․

Тестирование восстановления данных

Мы регулярно тестируем процесс восстановления данных, чтобы убедиться, что мы сможем быстро восстановить данные в случае аварии․ Это позволяет нам выявить и устранить любые проблемы, которые могут возникнуть при восстановлении․

Использование облачных решений для резервного копирования

Мы используем облачные решения для резервного копирования данных․ Это обеспечивает дополнительную защиту от физической утраты данных в случае стихийного бедствия․

Мониторинг и анализ безопасности

Защита данных – это непрерывный процесс․ Мы постоянно мониторим нашу систему безопасности и анализируем данные, чтобы выявлять и устранять потенциальные угрозы․

Системы обнаружения вторжений

Мы используем системы обнаружения вторжений (IDS) для выявления подозрительной активности в нашей сети․ IDS анализируют сетевой трафик и логи системы в поисках признаков атак․

Анализ журналов событий

Мы регулярно анализируем журналы событий, чтобы выявлять аномалии и потенциальные проблемы безопасности; Это позволяет нам оперативно реагировать на инциденты безопасности․

Проведение аудитов безопасности

Мы регулярно проводим аудиты безопасности, чтобы оценить эффективность наших мер защиты данных․ Аудиты проводятся как внутренними специалистами, так и независимыми экспертами․

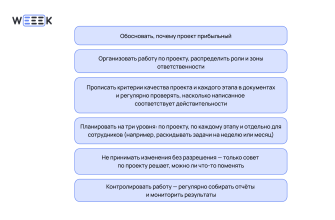

Практические советы по защите данных проекта

- Разработайте четкую политику безопасности․

- Обучите персонал правилам безопасности․

- Используйте многофакторную аутентификацию․

- Шифруйте данные при передаче и хранении․

- Регулярно создавайте резервные копии данных․

- Мониторьте систему безопасности и анализируйте журналы событий․

- Проводите регулярные аудиты безопасности․

- Своевременно устанавливайте обновления безопасности․

- Используйте надежные пароли и регулярно их меняйте․

- Будьте бдительны и не открывайте подозрительные письма и ссылки․

Подробнее

| LSI Запрос 1 | LSI Запрос 2 | LSI Запрос 3 | LSI Запрос 4 | LSI Запрос 5 |

|---|---|---|---|---|

| Защита информации в проекте | Безопасность данных проекта | Как предотвратить утечку данных | Шифрование данных в проекте | Аудит безопасности проекта |

| LSI Запрос 6 | LSI Запрос 7 | LSI Запрос 8 | LSI Запрос 9 | LSI Запрос 10 |

| Резервное копирование данных проекта | Многофакторная аутентификация для проекта | Обучение сотрудников безопасности | Управление доступом к данным проекта | Защита от фишинговых атак в проекте |